Actualizado el martes, 7 febrero, 2023

A medida que avanza la tecnología, aumentan las amenazas potenciales para las computadoras, los teléfonos móviles y el Internet de las cosas. Los piratas informáticos son cada vez más hábiles en sus técnicas, por lo que es vital que nos aseguremos de estar protegidos contra ataques cada vez más sofisticados. En este artículo, echamos un vistazo a los tipos de cosas que los piratas informáticos pueden hacerle a tu computadora o dispositivo móvil sin que te des cuenta.

De las tres acepciones que tiene el término hacker hoy nos toca hablar de ellos como aquellas personas con la capacidad de vulnerar cualquier tipo de software o seguridad en la red. A veces, esta información obtenida ilegalmente puede ser usada con buen fin y otras no.

Stalkerware

El uso de stalkerware es un problema serio que puede tener serias implicaciones para las víctimas. Stalkerware es un software que se usa para monitorear las actividades de una persona sin su conocimiento o consentimiento, a menudo en un esfuerzo por rastrear, controlar o acosar a alguien. Se puede usar para rastrear la ubicación de una persona, monitorear su uso de Internet y acceder a sus contactos, correos electrónicos, mensajes de texto, fotos y videos.

Los abusadores a menudo utilizan Stalkerware para monitorear, controlar y acosar a las víctimas en las relaciones. También puede ser utilizado por acosadores para monitorear las actividades de su objetivo. En algunos casos, el abusador puede incluso usar stalkerware para chantajear a la víctima.

El stalkerware puede tener graves consecuencias para las víctimas. Las víctimas pueden sentirse aisladas y temerosas, y es posible que no puedan protegerse o buscar ayuda. También pueden sufrir angustia psicológica y emocional.

El stalkerware es ilegal en muchos países, y aquellos que sean declarados culpables de usarlo pueden enfrentar sanciones graves.

Antes de analizar las claves para detectar este espía en el móvil, conviene conocer cómo opera exactamente el stalkerware. Estas aplicaciones cuentan con una operativa muy similar a la del malware o los virus: se instalan en el terminal de la víctima y una vez ahí comienzan a registrar todo tipo de actividad que es enviada posteriormente a un servidor al que accede el espía. Sin embargo, esta técnica no es exactamente igual: “A diferencia del malware, que se instala de forma masiva, este software es instalado por alguien que tiene acceso al móvil”, explica a EL PAÍS, Fernando Suárez, vicepresidente del Consejo General de Colegios de Ingeniería Informática, quien matiza además, otra importante peculiaridad de este tipo de apps: “A diferencia de las aplicaciones de control parental, éstas no son visibles en el móvil de la víctima”. Pero… ¿cómo saber si un móvil está siendo espiado mediante stalkerware?

10 consejos básicos para navegar seguro por internet

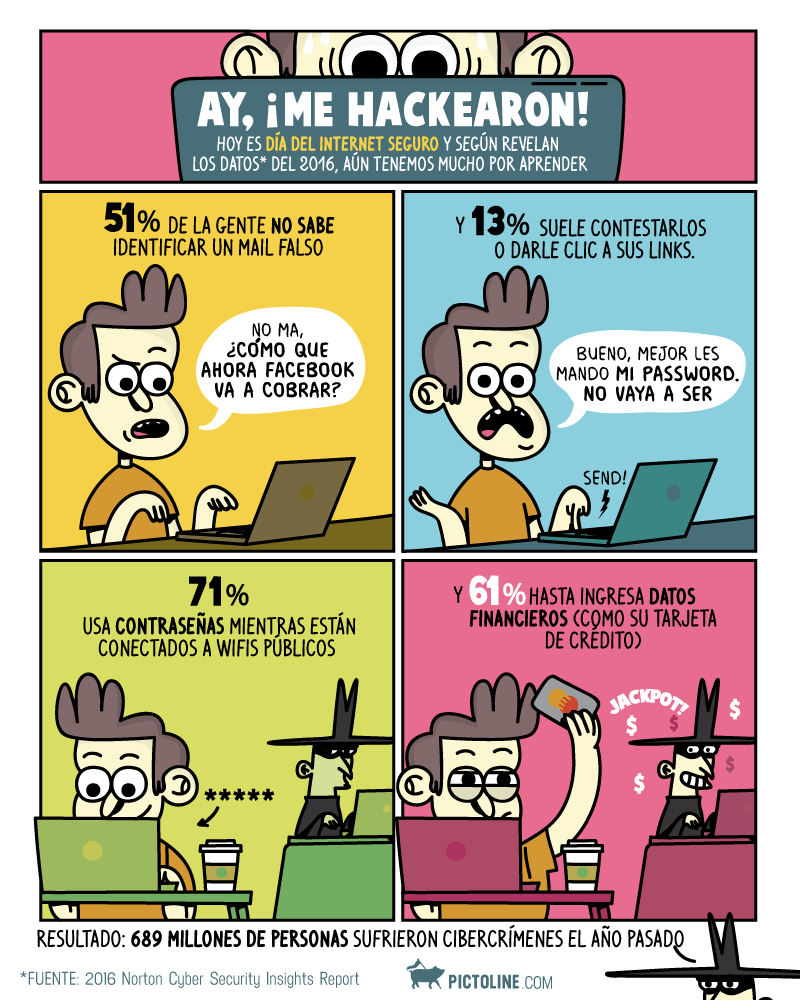

- Utiliza contraseñas seguras y únicas para cada cuenta en línea.

- Mantén el software de seguridad (antivirus, firewall, etc.) actualizado.

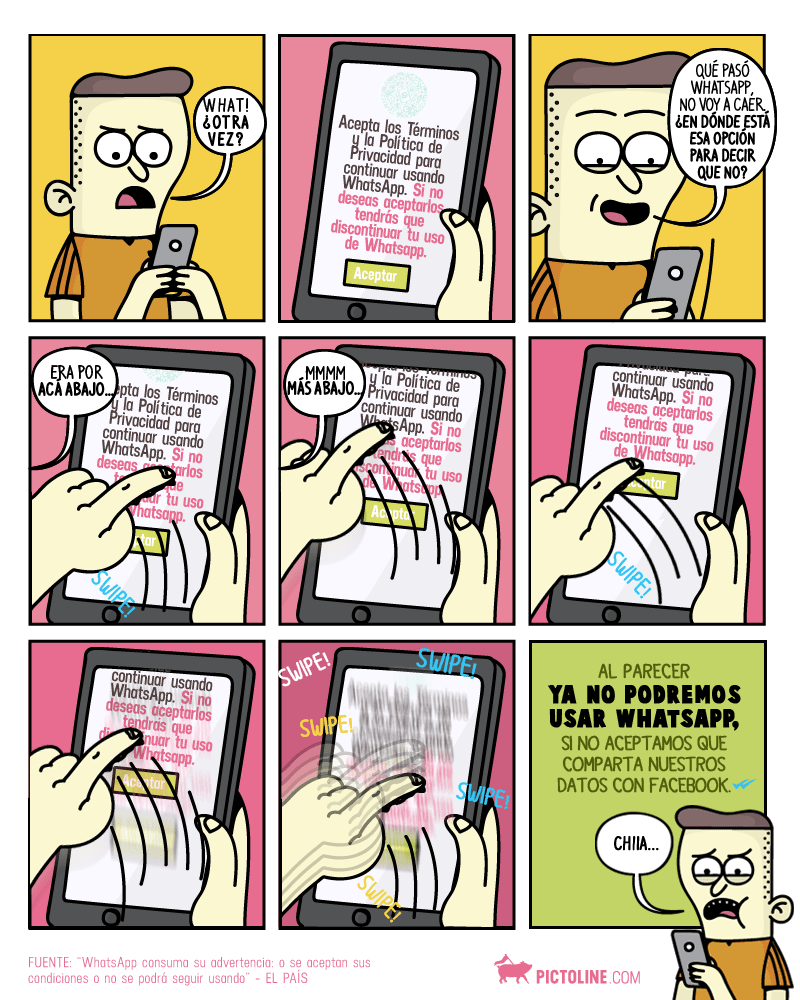

- No hagas clic en enlaces desconocidos o sospechosos en correos electrónicos, mensajes de texto o sitios web.

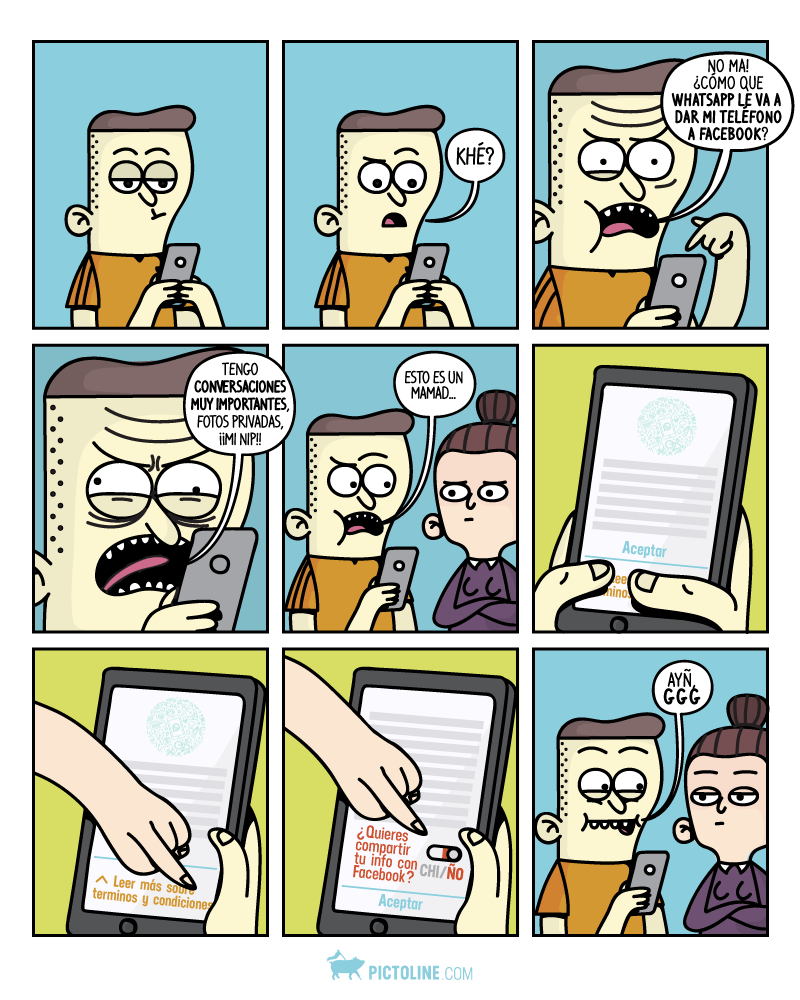

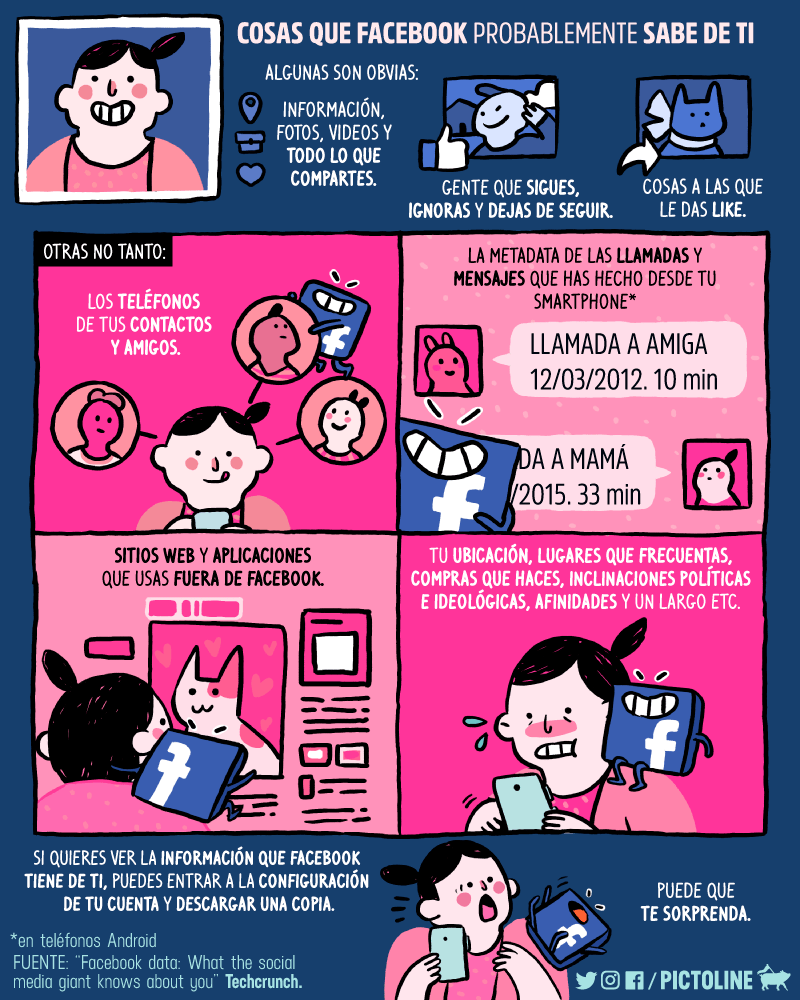

- Evita compartir información personal sensible en línea, como números de seguro social o información financiera.

- Verifica la seguridad de las conexiones Wi-Fi públicas antes de acceder a sitios web sensibles.

- Utiliza la privacidad en las redes sociales y controla lo que compartes.

- Mantén tus dispositivos móviles y computadoras a salvo con contraseñas y bloqueo de pantalla.

- Haz copias de seguridad regulares de tus datos importantes.

- No descargues software o aplicaciones de fuentes no confiables.

- Mantente informado sobre las últimas amenazas de seguridad y cómo protegerte contra ellas.

¿Cómo saber que me han hackeado el ordenador o el teléfono móvil?

Hay varios signos que pueden indicar que tu ordenador o teléfono móvil han sido hackeados:

- Comportamiento anómalo del sistema: Si tu dispositivo está realizando tareas extrañas o sin tu consentimiento, es posible que esté siendo controlado remotamente.

- Uso excesivo de la red: Si tu dispositivo está utilizando una gran cantidad de ancho de banda de forma inusual, es posible que esté siendo utilizado para descargar o transmitir información sin tu conocimiento.

- Publicidad no solicitada: Si estás recibiendo anuncios inusualmente frecuentes o no solicitados, es posible que tu dispositivo esté infectado con malware o spyware.

- Cambios en las contraseñas: Si tus contraseñas han sido cambiadas sin tu conocimiento, es posible que alguien haya accedido a tus cuentas en línea.

- Programas extraños: Si descubres programas o aplicaciones en tu dispositivo que no reconoces o que no has instalado tú, es posible que haya sido hackeado.

Si sospechas que tu dispositivo ha sido hackeado, es importante tomar medidas inmediatas para proteger tus datos y detener el acceso no autorizado. Esto puede incluir cambiar tus contraseñas, escanear tu dispositivo con software de seguridad, y restablecer tu dispositivo a sus configuraciones de fábrica.

Aparición de pop-ups inesperados en el navegador

El popular programa de radio en Estados Unidos, Kim Komando, alerta de que una manera de descubrir un móvil víctima de este espionaje es mediante la súbita aparición de ventanas emergentes (pop-up) en el navegador. Se trata de comportamientos fuera de lo habitual que no deberían ser minimizados por la víctima. Del mismo modo, un súbito incremento del spam en el correo electrónico y la recepción de mensajes de texto de desconocidos con excesiva frecuencia deberían ser motivos para disparar las alarmas.

¿Desapareció temporalmente el móvil?

Si el comportamiento extraño de un dispositivo ha sido precedido de una pérdida temporal del mismo (por ejemplo, se deja en una habitación y tras buscarlo, aparece tras unas horas en otra), este terminal es susceptible de haber sido sustraído temporalmente para instalar estos programas. Los expertos nos recuerdan que hacen falta unos minutos con el móvil en la mano para instalar estas apps.

La batería de pronto dura mucho menos

Un móvil con stalkerware trabaja mucho más que uno limpio, y esta actividad tiene su lógico impacto en la duración de la batería. Si se detecta un súbito descenso del rendimiento de la misma, acompañado de alguno de las otras situaciones mencionadas anteriormente, hay que sospechar y tomar las medidas necesarias.

El móvil se recalienta constantemente

Como continuación del consumo de la batería, un móvil afectado por este mal tiene que desempeñar muchas más tareas que otro limpio y esto deriva asimismo en un incremento de la temperatura del mismo.

Instalar apps fuera de las tiendas de aplicaciones

No se trata de un síntoma en sí, pero si se detecta alguno de estos comportamientos atípicos tras haber instalado una aplicación fuera de las tiendas oficiales (App Store o Google Play), la posibilidad de que el terminal haya sido infectado se dispara. Tanto Apple como Google se toman muy en serio la seguridad de sus plataformas, y por ello es extremadamente recomendable instalar apps de sus tiendas oficiales. La buena noticia para los dueños del iPhone es que este dispositivo es difícilmente vulnerable a este ataque puesto que Apple obliga a instalar todas sus apps a través de la tienda; Android es más susceptible de ser atacado porque es factible instalar aplicaciones fuera de control de Google.