Actualizado el miércoles, 1 febrero, 2023

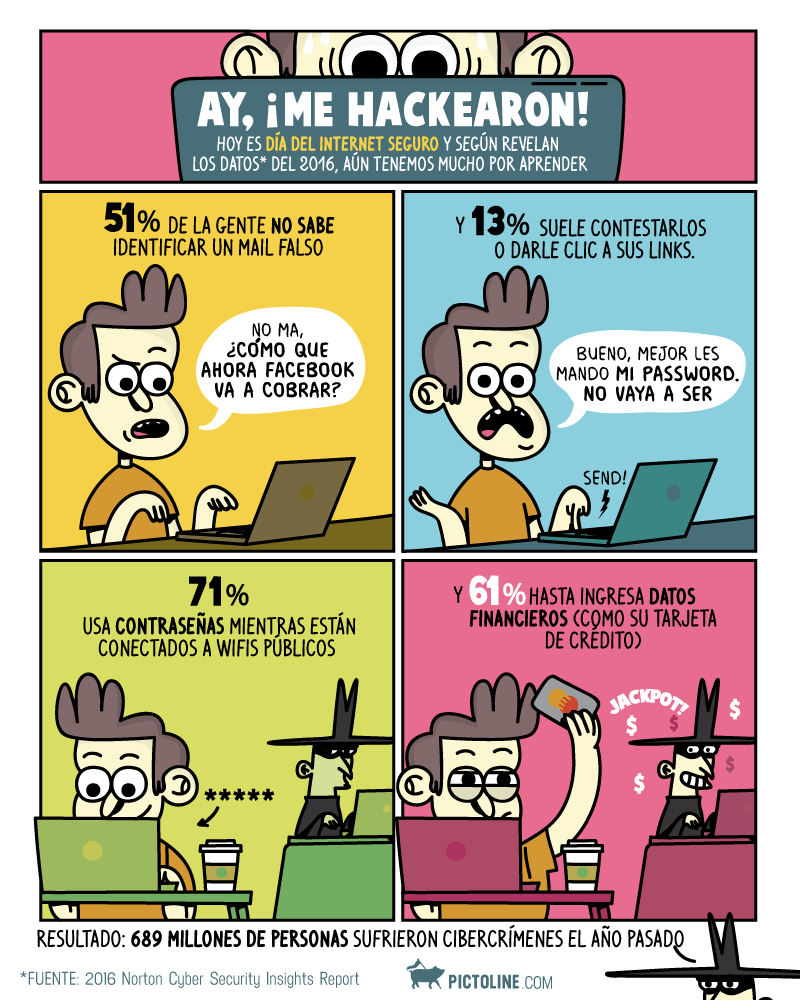

Vivimos bajo una falsa sensación de seguridad respecto a la tecnología, pero nuestros aparatos son muchos más vulnerables de lo que pensamos.

Cómo hackear un móvil

Vivimos bajo la creencia de la falsa seguridad y más si se trata de nuestros smartphones. Pero un estudio llevado a cabo por la Universidad Tecnológica de Nanyang, en Singapur, demuestra que nuestros teléfonos son muy vulnerables. Durante su investigación, consiguieron desbloquear teléfonos inteligentes utilizando la información que recopilaron de seis sensores diferentes. Estos datos, combinados con diferentes algoritmos de aprendizaje automático y aprendizaje profundo de última generación, les dieron las claves de acceso.

Un hacker es capaz de conocer tu código PIN del smartphone accediendo a los datos de tu sensor de pantalla. Así de simple: con esa información ya puede ponerme manos a la obra para hackear tu terminal.

Esta nueva técnica se puede utilizar para adivinar cualquiera de las 10.000 posibles combinaciones de PIN de cuatro dígitos. Hackear un móvil ya no parece tan difícil, ¿verdad?

El proceso solo necesitó tres intentos para desbloquear un dispositivo Android, que utilizaba uno de los 50 números PIN más usados, con un 99,5% de precisión. Este descubrimiento hace aún más vulnerables nuestros smartphones, ya que antes contaban con una tasa de precisión del 74% en hackeo telefónico para los 50 números PIN más comunes.

Pero, ¿cómo funciona? Para averiguar el PIN los investigadores recurrieron a unos sensores que identificaron cuáles eran los números que habían sido presionados más veces por los usuarios. Los sensores fueron capaces de obtener los números por cómo se inclinaba el teléfono y por la cantidad de luz que lo bloqueaba. Fue entonces cuando se dieron cuenta de que su investigación había topado con un problema de seguridad en los teléfonos inteligentes. El uso de estos sensores no necesita ningún permiso para activarse y además están disponibles para el uso de todas las aplicaciones que el usuario tenga instaladas.

Durante el estudio, los investigadores recopilaron teléfonos Android e instalaron una aplicación personalizada que se dedicaba a procesar y recopilar los datos de seis sensores: de luz ambiental, de proximidad, acelerómetro, barómetro, magnetómetro y giroscopio.

Los investigadores recopilaron información de diferentes sensores del teléfono para poder hackear los móviles.

Los datos de esta aplicación no te dan el número PIN al momento, pero te ofrecen datos que te ayudarán a lanzar un ataque más tarde. Puede parecerte algo increíble esto de los sensores, pero debes entender que cuando introducimos el número PIN en nuestro teléfono no presionamos igual al pulsar el 2 que el 7 o el 0.

Para desarrollar el algoritmo de clasificación se usaron los datos recopilados de tres personas. Cada una introdujo en el teléfono 70 combinaciones de cuatro números PIN. Durante este proceso se registraron las reacciones más relevantes del sensor. Este proceso se conoce como aprendizaje profundo.

La clasificación que realizó este algoritmo reveló diferentes grados de importancia dependiendo de los sensores, basad0s en lo sensible que fuera cada uno a los diferentes números que se presionan. De esta forma se eliminan otros factores y aumenta la tasa de acierto del número PIN.

Cuidado con las aplicaciones que te descargas, el software malicioso podría jugarte una mala pasada.

Cada persona introduce el código PIN de manera diferente en su teléfono, pero a medida que se obtienen los datos de más personas, se alimenta al algoritmo y las tasas de éxito mejoran.

Los resultados del estudio son evidentes y, además del potencial de contraseñas filtradas, es preocupante el acceso a la información que el sensor del teléfono tiene y la cantidad de información que puede revelar sobre el comportamiento de un usuario.

Para protegerte, empieza por cambiar de 4 a 6 dígitos tu código PIN.

Signalling System No. 7

Un investigador de ciberseguridad llamado Karsten Nohl demostró cómo le bastaba el número de teléfono para acabar logrando la ubicación del propietario de ese móvil o espiar las llamadas y mensajes de ese número.

¿Cómo conseguía ver los mensajes y llamadas de un número móvil que no tienes en las manos? Este método para infiltrarse en cualquier móvil utiliza el sistema de hackeo remoto Signalling System No. 7 (SS7), que actúa como una especie de moderador en las transmisiones entre nuestro móvil y nuestra operadora. Si el hacker logra acceso a la red SS7, estamos básicamente a su merced.

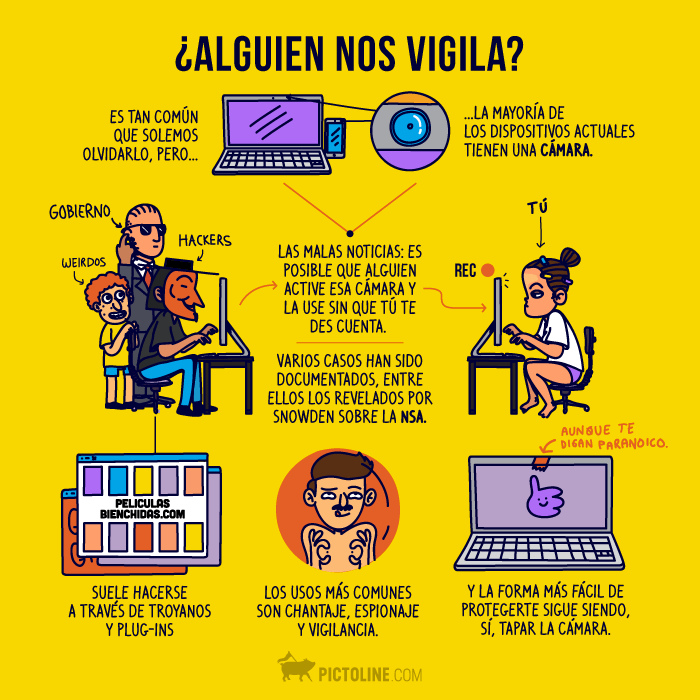

Ni instalar aplicaciones de seguridad, ni elegir un teléfono o cambiar de PIN son medidas suficientes. Se sospecha que este es uno de los sistemas que lleva tiempo siendo usado por agencias de inteligencia, incluida la NSA de los EE.UU. en sus programas de espionaje masivo.

Fuente: ‘There Goes Your PIN. Exploiting Smartphone Sensor Fusion Under Single and Cross User Setting‘.